研究人員發現蘋果Silicon芯片漏洞“Augury”

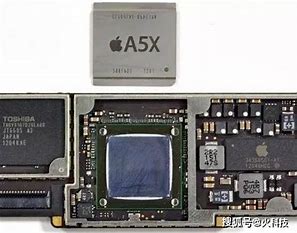

據 9to5 Mac 報道,在深入研究 Apple Silicon 之后,研究人員發現了一個影響蘋果最新 M1 和 A14 芯片的新漏洞。“Augury” Apple Silicon 微架構缺陷已被證明會泄漏靜態數據,但目前似乎還沒有“那么糟糕”。

伊利諾伊大學厄巴納香檳分校的 Jose Rodrigo Sanchez Vicarte 和華盛頓大學的 Michael Flanders 領導的一組研究人員,他們公布了發現新穎的 Augury 微架構 Apple Silicon 缺陷的詳細信息(所有細節在發布前與蘋果共享)。

該小組發現,蘋果芯片使用所謂的數據內存依賴預取器 (DMP),它通過查看內存內容來決定預取什么。

Augury Apple Silicon 漏洞的工作原理

具體來說,蘋果的 M1、M1 Max 和 A14 經過測試,發現使用指針數組解引用模式進行預取。研究人員發現,該過程可能會泄漏“任何指令都不會讀取的數據,即使是推測性的!”他們還認為 M1 Pro 和可能較舊的 A 系列芯片容易受到相同缺陷的影響。

以下是研究人員所說的蘋果的 DMP 與傳統 DMP 的不同之處:

“一旦它看到 *arr [0] … *arr [2] 發生(甚至是推測性的!)它將開始預取 *arr [3] 。也就是說,它將首先預取 arr 的內容,然后取消引用這些內容。相反,傳統的預取器不會執行第二步 / 取消引用操作。”

至于為什么像這樣的靜態數據攻擊很麻煩,該論文說,大多數防止“微架構攻擊”的硬件或軟件防御策略都假設有一些指令可以訪問機密。但靜態數據漏洞并非如此。研究進一步解釋說:

“任何依賴于跟蹤內核訪問的數據(推測性或非推測性)的防御措施都無法防止 Augury,因為內核永遠不會讀取泄漏的數據!”

但華盛頓大學助理教授兼研究小組首席研究員 David Kohlbrenner 指出,這種 DMP“是攻擊者可以獲得的最弱的 DMP”。

研究人員強調,目前該漏洞看起來并沒有“那么糟糕”,而且他們目前還沒有展示任何“使用 Augury 技術的端到端漏洞利用”。目前,只有指針可以泄露,而且很可能只在沙盒威脅模型中。”【責任編輯/賈琪】

來源:IT之家

IT時代網(關注微信公眾號ITtime2000,定時推送,互動有福利驚喜)所有原創文章版權所有,未經授權,轉載必究。

創客100創投基金成立于2015年,直通硅谷,專注于TMT領域早期項目投資。LP均來自政府、互聯網IT、傳媒知名企業和個人。創客100創投基金對IT、通信、互聯網、IP等有著自己獨特眼光和豐富的資源。決策快、投資快是創客100基金最顯著的特點。

熱門文章

精彩評論

小何華為現在牛的不只是設備商了,,華為的手機現在也是全球銷量不錯,國內也算是老大了,之前用小米,,現在都改華為了。。產品確實不錯。

小何華為現在牛的不只是設備商了,,華為的手機現在也是全球銷量不錯,國內也算是老大了,之前用小米,,現在都改華為了。。產品確實不錯。 小何三星手機在中國還有市場嗎?看看現在滿大街的vivo和oppo ,,華為,,小米線下店,,就是知道三星的市場基本沒有了。。

小何三星手機在中國還有市場嗎?看看現在滿大街的vivo和oppo ,,華為,,小米線下店,,就是知道三星的市場基本沒有了。。 小何滴滴打車現在也沒有之前那么火了,,補貼也少了。。

小何滴滴打車現在也沒有之前那么火了,,補貼也少了。。 小何今日頭條要把騰訊的地方各頻道給霸占了。。

小何今日頭條要把騰訊的地方各頻道給霸占了。。